Tại sao tin tặc lại lựa chọn tiến công bẻ khóa mật khẩu?

Rất nhiều tình huống tiến công khối hệ thống chính thức với việc huỷ password vì đây là 1 trong những vô những vấn đề cần thiết nhất nhằm truy cập vào hệ thống. Có nhiều hình thức password không giống nhau tuy nhiên thường thì Khi người dùng muốn truy vấn vào hệ thống của mình như hệ điều hành Windows 7 thì anh tớ cần cần cung ứng vấn đề bao gồm tài khoản cùng với mật khẩu liên quan liêu. Vì nhiều nguyên nhân cá nhân mà người tiêu dùng thông thường bịa đặt password khá dễ dàng nhớ và tương quan cho tới những vấn đề đặc biệt quan trọng của mình như ngày sinh, số điện thoại cảm ứng hoặc là tên tình nhân, thú nuôi của mình. Do đó tuy nhiên việc tiến công password thông thường sở hữu tỉ trọng thành công cao. điều đặc biệt, những password lại thông thường được dùng công cộng mang lại nhiều cty không giống nhau vì thế Khi một password khối hệ thống bị đánh tan thì những hệ thống không giống cũng chịu chung số phận như tình huống mà những hacker thuộc group Luzsec Khi tiến công vào diễn đàn của công ty bảo mật khét tiếng là BKIS đã công bố trên blog. Một Khi việc bẻ khóa thành công thì hacker sẽ tổ chức những thao tác leo thang độc quyền, chạy những chương trình nguy cấp hiểm trên hệ thống bị tiến công và tiếp sau đó là tiến thủ hành bao phủ dấu luyện tin tưởng, xóa dấu tích nhằm phòng chống bị khảo sát.

Bạn đang xem: Tấn công bẻ khóa mật khẩu Brute Force và cách phòng chống - Công Ty Cổ Phần Công Nghệ Nessar Việt Nam - Nessar

Các loại tiến công bẻ khóa mật khẩu:

+ Passive Online: Nghe trôm sự thay cho thay đổi mật khẩu bên trên mạng. Cuộc tiến công thụ động trực tuyến gồm những: sniffing, man-in-the-middle, và trả lời attacks (tấn công dựa vào phản hồi).

+ Active Online: Đoán trước password nguời quản ngại trị. Các cuộc tiến công trực tuyến bao gồm việc đoán password tự động hóa.

+ Offline: Các kiểu tiến công như tiến công Dictionary, tiến công hybrid, và tiến công brute force.

+ Non-Electronic: Các cuộc tiến công dựa vào yếu tố thế giới như Social engineering, Phising… Tham khảo về cuộc tiến công Phishing lừa hòn đảo lúc lắc password bên trên trên đây.

Passive Online Attack

Một cuộc tiến công Passive Online là tấn công tương đối (sniffing) nhằm mò mẫm những dấu tích, những password bên trên một mạng. Mật khẩu là bị tóm gọn (capture) vô quy trình xác thực và tiếp sau đó rất có thể được đối chiếu với cùng một tự vị (dictionary) hoặc là list kể từ (word list). Tài khoản người tiêu dùng sở hữu password thông thường được băm (hashed) hoặc mã hóa (encrypted) trước lúc trình lên mạng nhằm ngăn ngừa truy vấn ngược luật lệ và dùng. Nếu password được đảm bảo bằng phương pháp bên trên,một trong những dụng cụ decrypted (giải mã) đặc biệt quan trọng hùn hacker rất có thể đánh tan những thuật toán mã hóa password.

Active Online:

Cách dễ nhất nhằm đạt được Lever truy vấn của một quản trị viên hệ thống là phải đoán kể từ giản dị trải qua giả thiết là những quản trị viên sử dụng một password giản dị. Mật khẩu đoán là để tấn công. Active Online Attack dựa trên những yếu tố thế giới nhập cuộc vào việc dẫn đến password và cơ hội tấn công này chỉ hữu dụng với những password yếu.

Offline Attack

Cuộc tiến công Offline được triển khai bên trên một địa điểm không giống rộng lớn là hành vi bên trên PC sở hữu chứa password hoặc điểm password được dùng. Cuộc tiến công Offline yêu cầu phần cứng nhằm truy vấn vật lý cơ vào PC và đánh tráo những tập tin tưởng mật khẩu từ hệ thống. tin tặc sau cơ có file cơ và kế tiếp khai thác lỗ hổng bảo mật.

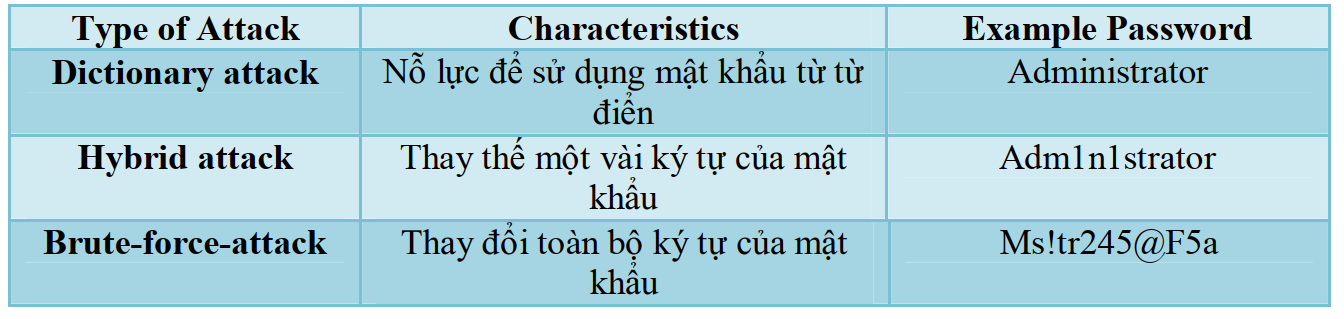

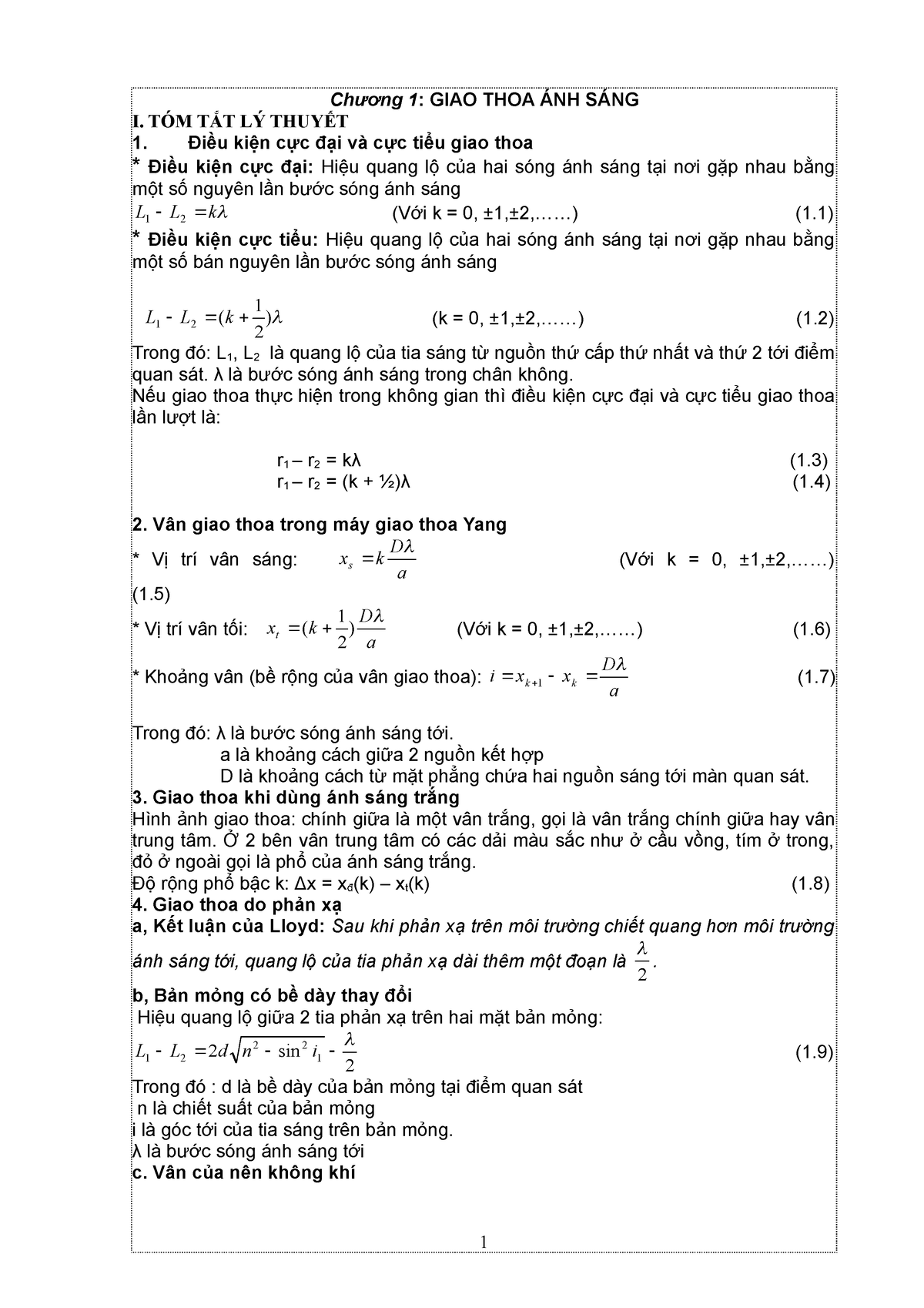

Bảng sau minh họa vài loại hình tấn công offline:

Dictionary Attack là cơ hội tấn công giản dị và thời gian nhanh nhất trong những loại hình tấn công. Nó được dùng nhằm xác lập một mật khẩu từ thực tế, và mật khẩu có thể được tìm thấy trong từ điển. Thông thông thường nhất, cuộc tấn công sử dụng một tập tin tưởng tự vị các từ có thể, sau đó sử dụng một thuật toán được dùng vày quá trình xác thực. Các hàm băm (hash) của những từ trong từ điển được đối chiếu với hàm băm của mật khẩu người dùng đăng nhập vào, hoặc với các mật khẩu được tàng trữ trong một luyện tin tưởng trên máy chủ. Dictionary Attack chỉ làm việc nếu mật khẩu là một thực thể sở hữu trong từ điển. Nhưng kiểu tiến công này sở hữu một số giới hạn là nó ko thể được sử dụng với các mật khẩu mạnh có chứa số hoặc ký hiệu khác .

Hybrid Attack là cấp chừng tiếp sau của hacker, một nỗ lực nếu mật khẩu không thể được tìm thấy bằng cơ hội dùng Dictionary Attack. Các cuộc tiến công Hybrid bắt đầu với cùng một tập tin tưởng tự vị và thay cho thế các con cái số và những ký hiệu cho những ký tự trong mật khẩu. Ví dụ, nhiều người tiêu dùng thêm số 1 vô cuối mật khẩu của chúng ta nhằm đáp ứng nhu cầu yêu cầu mật khẩu mạnh. Hybrid được thiết tiếp nhằm tìm những loại bất thông thường trong mật khẩu.

Xem thêm: 15 Đề Kiểm Tra 1 Tiết Chương 3 Hình 11

Brute Force Attack là một cuộc tiến công bằng thuật toán brute-force, tuy nhiên mọi cố gắng kết thích hợp có thể sở hữu của chữ hoa và chữ thường, chữ loại, số, và biểu tượng. Một cuộc tiến công bằng thuật toán brute-force là chậm nhất trong phụ thân loại tấn công vì sở hữu thể kết thích hợp nhiều ký tự trong mật khẩu. Tuy nhiên, cơ hội này còn có hiệu quả, cần sở hữu đầy đủ thời hạn và sức mạnh xử lý tất cả.

Noneelectronic Attack

Các cuộc tiến công nonelectronic là dạng tấn công mà ko sử dụng bất kỳ kiến thức kỹ thuật nào. Loại tấn công có thể bao gồm các kỹ thuật như social engineering, shoulder surfing, keyboard sniffing, dumpster diving

PHÒNG CHỐNG TẤN CÔNG BẺ KHÓA MẬT KHẨU

Đặt password đầy đủ mạnh

Để ngăn chặn bị bẻ khóa password tất cả chúng ta cần thiết áp bịa đặt những quyết sách password mạnh có tính dài bên trên 8 kí tự, với việc phối hợp của tương đối nhiều dạng kí tự động không giống nhau bao gồm kí tự động đặc biệt quan trọng, chữ hoa, chữa thông thường và những số tiếp tục làm mang lại quy trình tấn công dò từ điển hoặc brute-force trở nên trở ngại và tổn thất hàng trăm năm nhằm lời giải.

Sau đấy là một trong những quy tắt bịa đặt password cần thiết tuân theo gót nhằm phòng chống bị bẻ khóa :

1. Không bao giờ dùng password khoác quyết định.

2. Không bao giờ dùng những password đơn giản sở hữu thể bị tìm kiếm trải qua dò từ điển, tựa như các password là password, abcdef, 123456 là những password được thống kê là bị tiến công tối đa.

3. Không bao giờ dùng password liên quan cho tới hostname, tên miền name hoặc những vấn đề mà hacker dễ dàng mò mẫm kiếm qua loa Whois.

4. Không bao giờ dùng password tương quan cho tới thú nuôi, ngày sinh của doanh nghiệp hoặc người yêu vì như thế đây là những đối tượng người dùng mà hacker sẽ nghĩ về cho tới đầu tiên Khi thăm dò mật khẩu của doanh nghiệp.

5. Sử dụng những password có tính dài bên trên 21 kí tự tiếp tục khiên mang lại hacker ko thể bẻ khóa bằng cơ hội dò từ điển.

Thay Đổi Mật Khẩu Thường Xuyên

Thay thay đổi password thông thường xuyên là một trong mỗi tiêu chuẩn tiên phong hàng đầu trong các công việc đảm bảo mật khẩu, thoe khuyến nghĩ về của quyết sách an toàn vấn đề ISO 27001 : 2005 thì bọn chúng ta nên thay cho thay đổi password sau 24 ngày hoặc 48 ngày tùy vô nhu cầu của tổ chức triển khai. Mặc dù điều này sẽ tạo nên đôi lúc phiền toái cho tất cả những người người sử dụng tuy nhiên tiếp tục giới hạn thật nhiều năng lực các hacker bẻ khóa được password và tái ngắt sử dụng nhằm truy cập phạm pháp vào hệ thống .

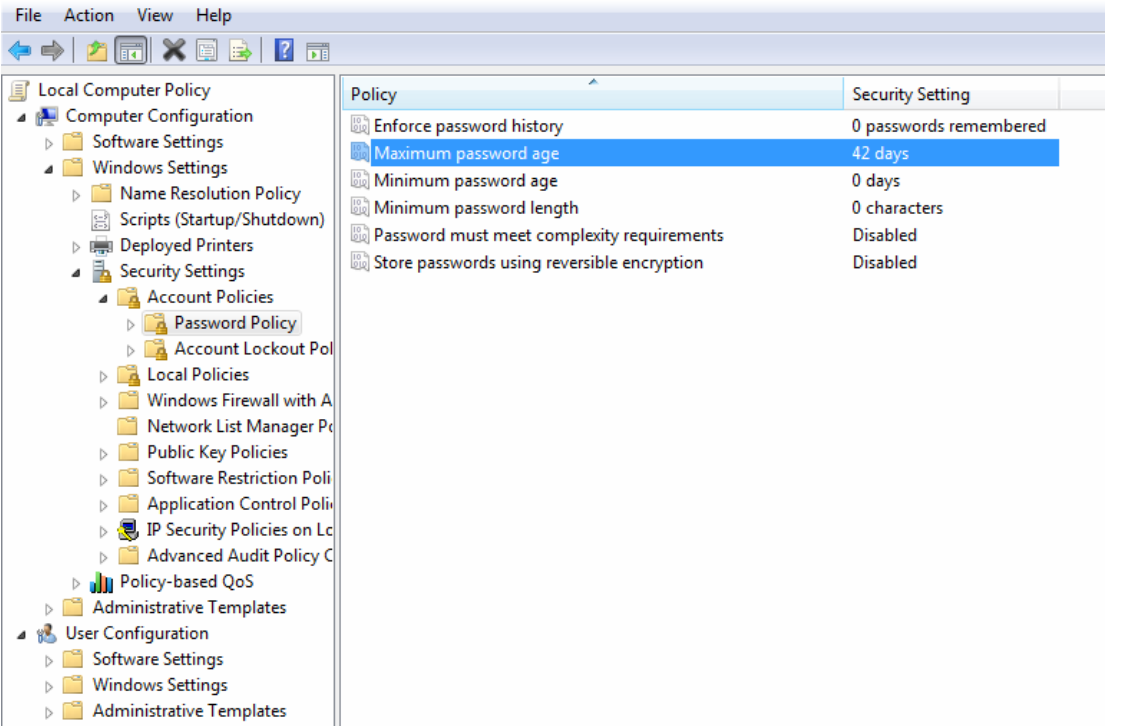

Ta rất có thể thiết lập quyết sách bên trên Window

Thiết lập những quyết sách này sở hữu thể triển khai qua loa Group Policy Editor vô phần Security Setttings\Account Policies

Xem thêm: Tuyển tập 40 bài tập Hóa học nâng cao lớp 8

Hình bên trên bản thân họa địa điểm quyết sách dùng làm thay cho thay đổi thời hạn tồn bên trên của một password bên trên Windows 7. Đối với những khối hệ thống Windows phiên bản không giống chúng ta cũng rất có thể thực hiện trải qua Local Group Policy Editor đơn giản. Tuy nhiên, nhằm đạt hiệu quả tuyệt vời rộng lớn các bạn nên thiết lập quyết sách này công cộng mang lại toàn bộ khối hệ thống trải qua Domain Controller.

Mặc dù với cách thức này tất cả chúng ta ko thể trọn vẹn ngăn chặn bị tiến công mật khẩu dạng brute-force vì như thế hacker nhưng sẽ gây nên rời khỏi trở lo ngại rộng lớn mang lại bọn chúng Khi siết chặt Security Policy (chính sách bảo mật) ví dụ nếu như singin sai password vượt lên trên 5 phiên có khả năng sẽ bị khóa trong khoảng 15 phút sẽ nản chí những kẻ tiến công.

Ngoài rời khỏi, Các bạn cũng có thể sử dụng thành phầm Starlight – Nền tảng phân tách bảo mật thông tin thống nhất, ko điểm quáng gà dùng trí tuệ lanh lợi tự tạo (AI) của Stellar Cyber bởi NESSAR VIETNAM phân phối rất có thể đơn giản phân phát hình thành cuộc tiến công bẻ khóa password Bruce Force và những cuộc tiến công gian nguy không giống tuy nhiên firewall/IDS hoặc những vũ khí bình yên bảo mật thông tin không giống ko thể phân phát hình thành được. Tham khảo sản phẩm tại trên đây.

Bình luận